-

Gestión del acceso privilegiado: Clave para el cumplimiento de las...AUDIT & COMPLIANCE • WHITEPAPER

Gestión del acceso privilegiado: Clave para el cumplimiento de las...AUDIT & COMPLIANCE • WHITEPAPER -

Desentrañando la Directiva NIS2 y su Impacto para las Empresas...AUDIT & COMPLIANCE • BLOGPOST

Desentrañando la Directiva NIS2 y su Impacto para las Empresas...AUDIT & COMPLIANCE • BLOGPOST -

NIS2: Obligaciones, Multas y Costes para las Empresas de la...AUDIT & COMPLIANCE • BLOGPOST

NIS2: Obligaciones, Multas y Costes para las Empresas de la...AUDIT & COMPLIANCE • BLOGPOST

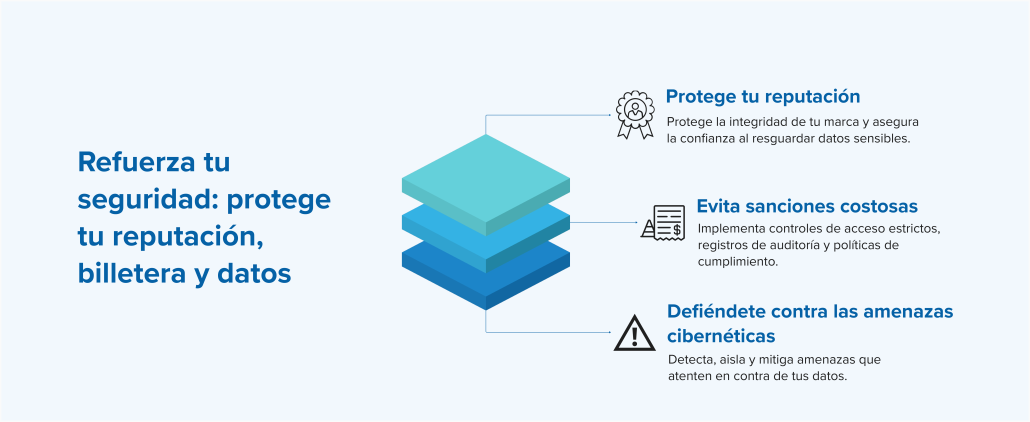

Mejora tu postura de seguridad durante las auditorías y protege tus sistemas informáticos con nuestras soluciones integrales.

es el coste medio en caso de incumplimiento, mientras que el coste medio de cumplir con las normativas es de $5,5M.

de las organizaciones que sufrieron una violación de seguridad afirmaron que esta afectó a su reputación.

o el 4% de su facturación global es a lo que una organización se enfrenta si no cumple con el RGPD.

*Fuentes: Comisión Europea. «Protección de datos en la UE» 2018, **KPMG «Small Business Reputation & The Cyber Risk Report» 2015, ***Reglamento General de Protección de Datos (GDPR).

¿Navegando por las normativas mundiales?

Consigue cumplir con las normativas de seguridad IT gracias a una solución integral que cumple los requisitos del RGPD, PCI DSS, NIST 800, ISO 27001 y otras normativas a nivel global.

Auditoría, control y revisión

Implementa un registro de auditoría inalterable para toda la actividad de las sesiones privilegiadas y adopta un marco de confianza cero o Zero Trust para garantizar el control de tu empresa y los mecanismos de supervisión.

Simplifica la auditoría y el cumplimiento

Soluciones de auditoría y cumplimiento

PAM

Gestión

del Acceso

Privilegiado

Agiliza el cumplimiento de las normativas de IT con una solución de acceso integral que incluye la gestión de sesiones líder en el mercado.

IAG

Gobernanza

de Identidades

y Accesos

IDaaS

Identidad

como

Servicio

Garantiza un acceso seguro a todas las aplicaciones internas o en la nube desde una plataforma centralizada.

MFA

Autenticación

Multifactor

Asegúrate de contar con una autenticación multifactor robusta para el acceso de los usuarios a las aplicaciones empresariales y los recursos de la compañía.

Acceso remoto

Acceso

Remoto

Evita que el acceso remoto amplíe la superficie de ataque, asegurando al mismo tiempo una experiencia de usuario óptima.

Descubre la potencia del SWIFT Framework y la Gestión del Acceso Privilegiado (PAM)

Descubre cómo PAM garantiza la seguridad, gestiona las credenciales y las identidades de los usuarios, lo que permite implantar con éxito las normas globales de SWIFT.

Preguntas frecuentes sobre auditoría y cumplimiento

1. ¿Qué es una auditoría de seguridad?

Una auditoría de seguridad es una evaluación de la que debe ocuparse toda empresa que maneje datos de clientes. Estas auditorías te ayudarán a identificar las vulnerabilidades y la superficie de ataque de tu infraestructura informática.

2. ¿Cuál es la mejor manera de garantizar que mi empresa cumple con la normativa?

Garantizar que tu organización está cubierta frente a las amenazas a la seguridad es complicado. Implementar una eficaz gestión de accesos privilegiados (PAM) a través de la gestión de sesiones te llevará un paso más cerca de optimizar la seguridad de tu organización.

3. ¿Cómo resolver las normativas y estándares transversales con la Gestión de Acceso a Privilegios?

La realidad es que todas las principales normas y reglamentos de seguridad exigen algún tipo de control de acceso. Una solución PAM debe permitir tanto la gestión de accesos como la gestión de sesiones para proporcionar una garantía crucial de acceso controlado y cumplimiento ante una auditoría.

Recursos recomendados

Reconocido por los principales analistas del sector

Da el primer paso hacia una protección total.

Adopta medidas de seguridad robustas que te ayuden a cumplir con la normativa.

No dejes para mañana la seguridad que puedes reforzar hoy. ¿Hablamos?

Protege los datos personales en conformidad con el

Protege los datos personales en conformidad con el

y protegiéndolos contra amenazas externas e internas.

y protegiéndolos contra amenazas externas e internas.