-

OT nelle aziende ospedaliere: il tallone d'Achille del settore sanitarioSETTORE SANITARIO

OT nelle aziende ospedaliere: il tallone d'Achille del settore sanitarioSETTORE SANITARIO -

Gestione delle password per l'azienda: WALLIX PAM Password ManagerBLOGPOST • PRIVILEGED ACCESS MANAGEMENT

Gestione delle password per l'azienda: WALLIX PAM Password ManagerBLOGPOST • PRIVILEGED ACCESS MANAGEMENT -

7 aspetti chiave da considerare prima di scegliere IAG come...IDENTITY AND ACCESS GOVERNANCE • WHITEPAPER

7 aspetti chiave da considerare prima di scegliere IAG come...IDENTITY AND ACCESS GOVERNANCE • WHITEPAPER -

Proteggere l'assistenza sanitaria: 7 modi per resistere ai cyberattacchiAUDIT & COMPLIANCE • SOTTORE SANITARIO • WHITEPAPER

Proteggere l'assistenza sanitaria: 7 modi per resistere ai cyberattacchiAUDIT & COMPLIANCE • SOTTORE SANITARIO • WHITEPAPER -

Proteggi le tue operazioni di produzione dai cyber attacchiAUDIT & COMPLIANCE • OT WHITEPAPER • SOTTORE SANITARIO • WHITEPAPER

Proteggi le tue operazioni di produzione dai cyber attacchiAUDIT & COMPLIANCE • OT WHITEPAPER • SOTTORE SANITARIO • WHITEPAPER -

GARANTIRE IL FUTURO: Salvaguardare gli ambienti OT nell’industria manifatturiera italiana...AUDIT & COMPLIANCE • OT WHITEPAPER • SOTTORE SANITARIO • WHITEPAPER

GARANTIRE IL FUTURO: Salvaguardare gli ambienti OT nell’industria manifatturiera italiana...AUDIT & COMPLIANCE • OT WHITEPAPER • SOTTORE SANITARIO • WHITEPAPER -

MODERNIZZARE LA GOVERNANCE DELLE IDENTITÀ E DEGLI ACCESSI (IAG) PER...BLOGPOST • IDENTITY AND ACCESS GOVERNANCE • PRIVILEGED ACCESS MANAGEMENT

MODERNIZZARE LA GOVERNANCE DELLE IDENTITÀ E DEGLI ACCESSI (IAG) PER...BLOGPOST • IDENTITY AND ACCESS GOVERNANCE • PRIVILEGED ACCESS MANAGEMENT -

Cybersecurity e salute: “la sfida non è solo finanziaria ma...BLOGPOST • SETTORE SANITARIO

Cybersecurity e salute: “la sfida non è solo finanziaria ma...BLOGPOST • SETTORE SANITARIO -

Cybersecurity Sanitaria: Perché il PAM Dovrebbe Essere una PrioritàBLOGPOST • PRIVILEGED ACCESS MANAGEMENT • SETTORE SANITARIO

Cybersecurity Sanitaria: Perché il PAM Dovrebbe Essere una PrioritàBLOGPOST • PRIVILEGED ACCESS MANAGEMENT • SETTORE SANITARIO -

Il settore ferroviario e le sfide della cybersecurityACCESSO REMOTO • BLOGPOST • INDUSTRIA • PRIVILEGED ACCESS MANAGEMENT • PROTOCOLLI INDUSTRIALI

Il settore ferroviario e le sfide della cybersecurityACCESSO REMOTO • BLOGPOST • INDUSTRIA • PRIVILEGED ACCESS MANAGEMENT • PROTOCOLLI INDUSTRIALI -

La messa in sicurezza delle istituzioni finanziarie con le soluzioni...BLOGPOST • FINANZA E ASSICURAZIONE • PRIVILEGED ACCESS MANAGEMENT

La messa in sicurezza delle istituzioni finanziarie con le soluzioni...BLOGPOST • FINANZA E ASSICURAZIONE • PRIVILEGED ACCESS MANAGEMENT -

PAM per i Servizi Finanziari: Prevenire gli Attacchi Informatici nella...BLOGPOST • FINANZA E ASSICURAZIONE • PRIVILEGED ACCESS MANAGEMENT

PAM per i Servizi Finanziari: Prevenire gli Attacchi Informatici nella...BLOGPOST • FINANZA E ASSICURAZIONE • PRIVILEGED ACCESS MANAGEMENT -

NIS2: Obblighi, sanzioni e costi per le organizzazioni dell'UEAUDIT & COMPLIANCE • BLOGPOST

NIS2: Obblighi, sanzioni e costi per le organizzazioni dell'UEAUDIT & COMPLIANCE • BLOGPOST -

L'Internet degli oggetti medici: la protezione dei sistemi informatici sempre...BLOGPOST • INFRASTRUTTURE INTELLIGENTI • SETTORE SANITARIO

L'Internet degli oggetti medici: la protezione dei sistemi informatici sempre...BLOGPOST • INFRASTRUTTURE INTELLIGENTI • SETTORE SANITARIO -

Proteggi le tue strutture sanitarie con il programma CaRE!AUDIT & COMPLIANCE • SOTTORE SANITARIO • WHITEPAPER

Proteggi le tue strutture sanitarie con il programma CaRE!AUDIT & COMPLIANCE • SOTTORE SANITARIO • WHITEPAPER -

Integrazione PAM-ITSM: quali buone pratiche devono essere applicate?BLOGPOST • IDaaS • PRIVILEGED ACCESS MANAGEMENT

Integrazione PAM-ITSM: quali buone pratiche devono essere applicate?BLOGPOST • IDaaS • PRIVILEGED ACCESS MANAGEMENT -

IGA e PAM: Come l'Amministrazione della Governance delle Identità si...BLOGPOST • IDENTITY AND ACCESS GOVERNANCE • PRIVILEGED ACCESS MANAGEMENT

IGA e PAM: Come l'Amministrazione della Governance delle Identità si...BLOGPOST • IDENTITY AND ACCESS GOVERNANCE • PRIVILEGED ACCESS MANAGEMENT -

Il « Just in Time »: una strategia indispensabile per...BLOGPOST • ENDPOINT PRIVILEGE MANAGEMENT • PRIVILEGED ACCESS MANAGEMENT

Il « Just in Time »: una strategia indispensabile per...BLOGPOST • ENDPOINT PRIVILEGE MANAGEMENT • PRIVILEGED ACCESS MANAGEMENT -

Il Legame Vitale: Gli Standard IEC-62443 nella Protezione degli Ecosistemi...AUDIT & COMPLIANCE • BLOGPOST • INDUSTRIA

Il Legame Vitale: Gli Standard IEC-62443 nella Protezione degli Ecosistemi...AUDIT & COMPLIANCE • BLOGPOST • INDUSTRIA -

Come PAM consente l'implementazione di IEC 62443AUDIT & COMPLIANCE • BLOGPOST • INDUSTRIA • PRIVILEGED ACCESS MANAGEMENT

Come PAM consente l'implementazione di IEC 62443AUDIT & COMPLIANCE • BLOGPOST • INDUSTRIA • PRIVILEGED ACCESS MANAGEMENT

Prima di tutto il cliente | Innovazione | Semplicità

Leader europeo nella sicurezza dell’identità e degli accessi

WALLIX è un leader europeo nelle soluzioni di cybersecurity per l’identità e l’accesso, presente in oltre 90 paesi nel mondo, con dipendenti in 16 paesi, uffici in 8 città e una rete di oltre 300 rivenditori e integratori.

Riconosciuto dai principali analisti: Gartner, Forrester, KC & co.

La suite di soluzioni WALLIX è flessibile, resiliente, rapida da implementare e facile da usare. WALLIX è riconosciuta dagli analisti del settore (Gartner, Kuppingercole, Forrester, Frost & Sullivan) come leader nel campo della gestione degli accessi privilegiati.

Partner presenti in 90 paesi

I partner WALLIX aiutano le imprese a ridurre i rischi informatici, ad abbracciare l’innovazione e le tecnologie dirompenti in modo sicuro, a gestire la flessibilità e i costi ed a migliorare la resilienza operativa.

Oltre 3000 clienti in tutto il mondo

La suite di soluzioni WALLIX è distribuita da una rete di oltre 300 rivenditori e integratori in tutto il mondo, e WALLIX supporta oltre 3.000 organizzazioni nel garantire la loro trasformazione digitale.

Semplificate le vostre misure di cybersecurity con WALLIX e assicuratevi che i vostri sistemi più critici siano protetti dalle minacce interne ed esterne.

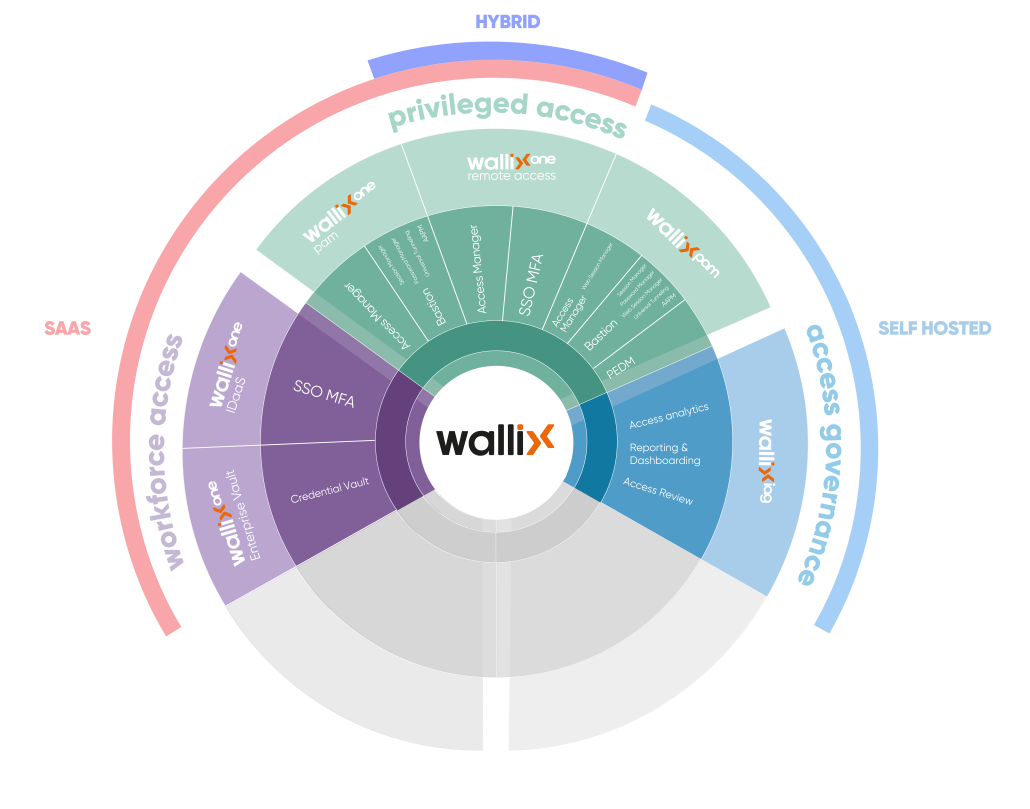

AAPM: Application to Application Password Management • IDaaS: Identity-as-a-Service • MFA: Multi-factor authentication

PEDM: Privilege elevation and delegation management • PAM: Privileged Access Management • SSO: Single sign-on

WORKFORCE ACCESS

Protezione di tutti gli accessi senza soluzione di continuità

WALLIX One IDaaS e WALLIX One Enterprise Vault migliorano la sicurezza e l’esperienza dell’utente semplificando l’accesso con SSO e MFA e centralizzando e criptando i dati sensibili dell’identità per una condivisione sicura.

PRIVILEGED ACCESS

Controllo degli account privilegiati

WALLIX PAM e WALLIX Remote Access salvaguardano le risorse IT critiche gestendo rispettivamente gli account privilegiati, spesso bersaglio di gravi violazioni, e controllando l’accesso remoto per mantenere la sicurezza e consentire al contempo un’interazione senza soluzione di continuità con i fornitori di terze parti.

ACCESS GOVERNANCE

Revisione degli accessi e controllo dei diritti

WALLIX IAG migliora la governance degli accessi fornendo una mappatura completa delle identità con le rispettive autorizzazioni, fungendo da torre di controllo per la supervisione delle campagne di certificazione degli accessi e tracciando le modifiche del personale in tutte le applicazioni aziendali.

Storie di successo

“Da quando abbiamo iniziato a lavorare con la soluzione WALLIX IAG, non credo che abbiamo veramente ridotto la durata delle campagne di revisione. Tuttavia, nello stesso arco di tempo, siamo passati dalla revisione di un singolo ambito (Mainframe) alla revisione di oltre 150 applicazioni, sia per la popolazione amministrativa che per quella dei distributori.”

“Grazie alle sue caratteristiche di controllo degli accessi e di tracciabilità dell’amministrazione, la soluzione WALLIX ci ha permesso di rafforzare notevolmente la sicurezza delle nostre infrastrutture e delle nostre attrezzature.”

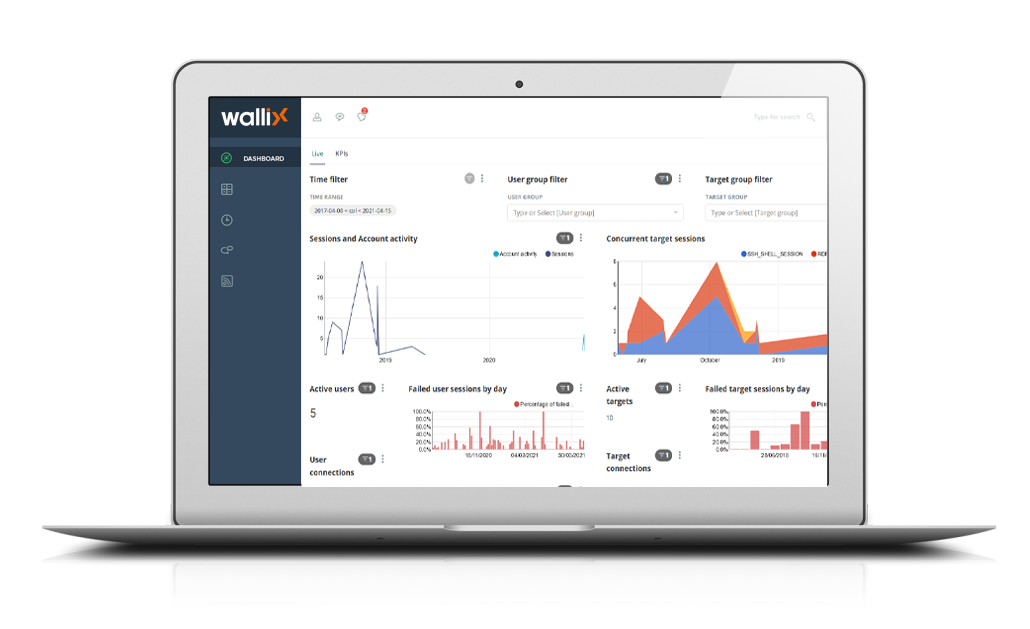

La gestione degli accessi privilegiati di WALLIX

Gli account privilegiati, amministrativi o con privilegi eccessivi sono tra i principali obiettivi degli aggressori e spesso portano a gravi violazioni. I responsabili che supervisionano la gestione delle identità e degli accessi dovrebbero implementare la gestione degli accessi privilegiati (PAM) per proteggere questi account critici.

Pronto per iniziare

con WALLIX PAM?

Richiedi la tua prova gratuita di 30 giorni